제목이 없는 서론

정보처리기사 시험 준비하면서 가장 어려운 부분 중 하나가 보안 파트인데요, ACL 개념을 제대로 이해하고 나니 훨씬 쉬워졌습니다. 이 글에서는 ACL을 쉽고 자세하게 설명해드릴게요.

ACL(Access Control List): 접근 제어 목록, 정보 보안의 핵심

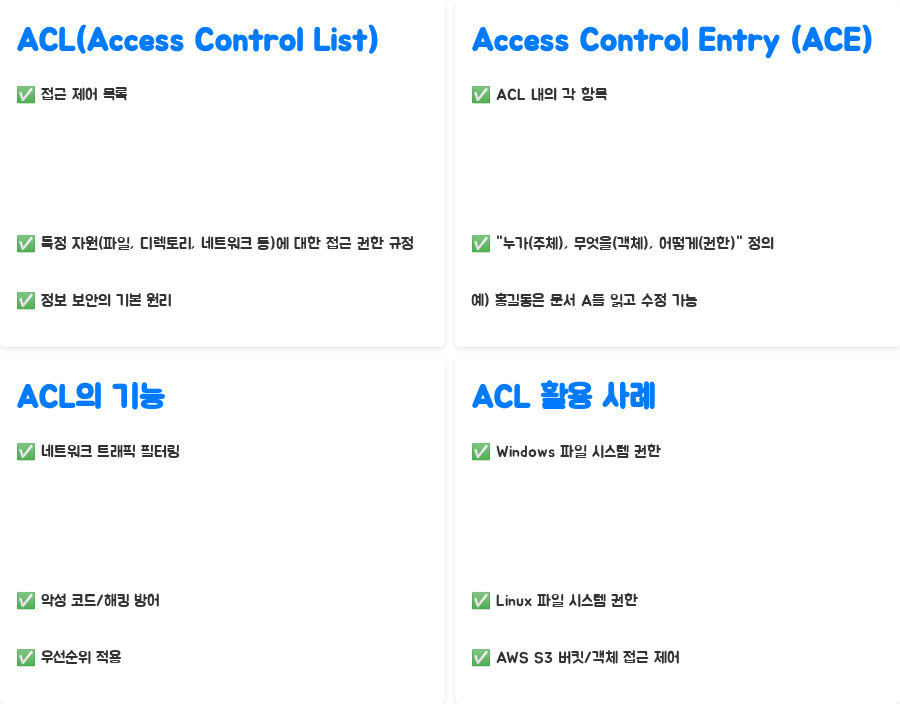

ACL, 즉 Access Control List는 접근 제어 목록입니다. 특정 자원(파일, 디렉토리, 네트워크 등)에 누가 어떻게 접근할 수 있는지를 규정하는 목록이죠. 회사 내부 서버 접근 제한이나 특정 파일 열람 및 수정 권한 부여 등이 ACL을 통해 이뤄집니다. 정보 보안의 기본 원리 중 하나라고 할 수 있죠. 이 개념을 제대로 이해하지 못하면 시험은 물론 실제 업무에서도 어려움을 겪을 수 있습니다.

처음에는 ACL이라는 단어만 봐도 머리가 아팠지만, 반복 학습과 예시를 통해 금방 이해했습니다. 특히 Access Control Entry (ACE) 개념이 중요합니다. ACE는 ACL 내의 각 항목으로, "누가(주체), 무엇을(객체), 어떻게(권한)" 접근하는지를 정의하는 작은 단위입니다. 예를 들어, "홍길동은 문서 A를 읽고 수정할 수 있다"는 하나의 ACE가 되는 것이죠. 이러한 ACE들이 모여 ACL을 구성합니다.

ACL은 단순히 접근을 허용하거나 거부하는 것 이상의 기능을 합니다. 네트워크 트래픽을 필터링하여 특정 IP 주소나 포트 번호로 오가는 통신만 허용하거나 차단할 수 있습니다. 악성 코드나 해킹 시도로부터 시스템을 보호하는 데 중요한 역할을 하죠. 또한 ACL은 우선순위를 가지고 있어 여러 규칙이 있을 때 어떤 규칙을 먼저 적용할지 결정합니다. 높은 우선순위의 규칙이 먼저 적용되므로 ACL 설계 시 우선순위를 신중히 고려해야 합니다.

ACL은 이론적인 개념이 아닙니다. 실제로 운영체제, 데이터베이스, 클라우드 서비스 등 다양한 시스템에서 활용됩니다. Windows의 파일 시스템 권한, Linux의 파일 시스템 권한, AWS S3의 버킷 및 객체 접근 제어 등이 모두 ACL 기반으로 작동합니다. 다양한 시스템에서의 ACL 활용 사례를 파악하는 것이 중요합니다.

ACL의 종류: 파일 시스템 ACL과 네트워킹 ACL의 차이점

파일 시스템 ACL은 운영체제의 파일 시스템 레벨에서 파일이나 디렉토리에 대한 접근 권한을 제어합니다. 특정 사용자에게는 읽기만 허용하고, 다른 사용자에게는 읽기와 쓰기를 모두 허용하는 등 권한을 설정할 수 있습니다. 중요한 파일 보호 및 무단 접근 방지에 효과적입니다. Windows나 Linux에서 파일이나 폴더 속성을 보면 권한 설정 부분이 있는데, 이것이 파일 시스템 ACL과 관련 있습니다.

Windows와 Linux에서 파일 시스템 ACL 설정 방법은 다르지만, 기본 원리는 같습니다. 특정 사용자나 그룹을 지정하고 읽기, 쓰기, 실행 등의 권한을 부여하거나 제한하는 방식입니다. 이러한 권한 설정은 파일 또는 디렉토리의 속성 창에서 확인하거나 설정 가능합니다. 정보처리기사 시험에서는 Windows와 Linux 중 한쪽에 대해 자세하게 나오진 않지만, 두 운영체제에서 파일 시스템 ACL의 기본 개념을 이해하는 것이 중요합니다.

파일 시스템 ACL은 사용자 계정에 대한 권한 부여뿐만 아니라 다양한 보안 기능과 연동됩니다. 접근 제어 목록과 사용자 인증 시스템을 함께 사용하여 허가받지 않은 접근을 차단하고 시스템 안전성을 확보할 수 있습니다. ACL은 감사 추적과도 연동되어 어떤 사용자가 어떤 파일에 접근했는지 기록하여 보안 사고 발생 시 원인 규명에 도움을 줍니다.

네트워킹 ACL은 네트워크 장비(라우터, 스위치 등)에서 네트워크 트래픽을 제어합니다. IP 주소, 포트 번호, 프로토콜 등을 기준으로 패킷을 필터링하여 허용하거나 차단하는 방식입니다. 방화벽 기능의 기본이 되는 중요한 기술입니다. IPv4 기반 ACL은 소스 IP 주소를 기반으로 트래픽을 제어합니다.

네트워킹 ACL은 Standard ACL과 Extended ACL 두 가지 유형으로 나뉩니다. Standard ACL은 소스 IP 주소만 기준으로 트래픽을 필터링하고, Extended ACL은 소스 IP 주소, 목적지 IP 주소, 프로토콜, 포트 번호 등을 모두 고려하여 더욱 세밀하게 제어합니다. 네트워크 보안 강화를 위해 Extended ACL을 사용하는 것이 일반적입니다.

네트워킹 ACL 설정은 네트워크 장비의 관리 인터페이스를 통해 이뤄집니다. 제조사 및 모델에 따라 설정 방법은 다르지만, 명령줄 인터페이스나 웹 기반 인터페이스를 통해 ACL 규칙을 추가하고 수정할 수 있습니다. 정보처리기사 시험에서는 특정 네트워크 장비의 설정 방법을 자세히 묻지는 않지만, ACL 규칙 구성 원리와 Standard ACL과 Extended ACL의 차이점을 이해해야 합니다.

ACL 구현 및 관리: 다양한 시스템에서의 활용

ACL은 운영체제 파일 시스템부터 네트워크 장비, 클라우드 서비스까지 다양한 시스템에서 구현 및 관리됩니다. Windows에서는 파일 시스템 ACL을 통해 사용자별 파일 접근 권한을 설정하고, Linux에서는 iptables를 이용하여 네트워킹 ACL을 구성합니다. AWS S3와 같은 클라우드 스토리지 서비스에서도 ACL을 사용하여 버킷과 객체에 대한 접근 제어를 설정합니다. 다양한 시스템에서의 ACL 실습이 중요합니다.

각 시스템마다 ACL 구현 방식과 관리 방법은 다르지만, 기본 원리는 같습니다. 주체(Subject), 객체(Object), 권한(Permission) 세 가지 요소를 기반으로 접근 제어 정책을 설정합니다. 주체는 접근을 시도하는 사용자 또는 그룹이고, 객체는 접근 제어 대상이며, 권한은 주체가 객체에 대해 수행할 수 있는 작업입니다. 세 요소의 관계를 명확히 이해해야 합니다.

ACL을 효과적으로 관리하려면 ACE를 체계적으로 구성하고, 필요에 따라 ACE를 추가하거나 수정해야 합니다. ACL의 우선순위를 고려하여 중요도가 높은 규칙을 먼저 적용하도록 설정해야 합니다. 여러 ACE가 동시에 적용될 경우 우선순위가 높은 ACE가 먼저 적용됩니다.

ACL은 정적인 설정이 아니고 시스템 변화에 따라 동적으로 관리되어야 합니다. 새로운 사용자 계정 추가나 네트워크 환경 변경 시 ACL을 업데이트하여 시스템 보안 취약점을 최소화해야 합니다. 정기적인 점검과 관리가 필수적입니다.

표 형식: ACL 종류 및 특징 비교

| 파일 시스템 ACL | 운영체제 파일 시스템 레벨에서 파일/디렉토리 접근 권한 제어 | 사용자/그룹별 읽기, 쓰기, 실행 권한 설정 | Windows/Linux 파일/폴더 권한 설정 |

| 네트워킹 ACL | 네트워크 장비에서 네트워크 트래픽 제어 | IP 주소, 포트 번호, 프로토콜 기반 패킷 필터링, Standard/Extended ACL 존재 | 방화벽, 특정 IP/포트 접근 제어, 네트워크 보안 강화 |

종류 설명 주요 특징 활용 예시

QnA 섹션

Q1. ACL과 방화벽의 차이점은 무엇인가요?

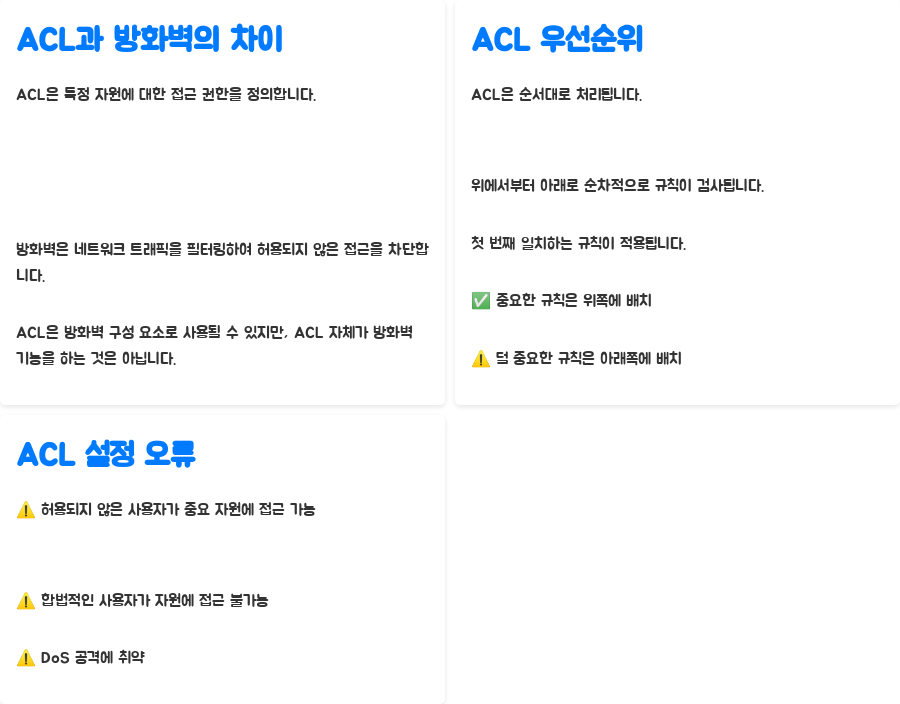

A1. ACL은 접근 제어 목록으로 특정 자원에 대한 접근 권한을 정의하고, 방화벽은 네트워크 트래픽을 필터링하여 허용되지 않은 접근을 차단하는 시스템입니다, ACL은 방화벽 구성 요소로 사용될 수 있지만 ACL 자체가 방화벽 기능을 하는 것은 아닙니다.

Q2. ACL의 우선순위는 어떻게 결정되나요?

A2. ACL은 일반적으로 순서대로 처리됩니다, 위에서부터 아래로 순차적으로 규칙이 검사되고 첫 번째 일치하는 규칙이 적용됩니다, 중요한 규칙은 위쪽에 배치하고 덜 중요한 규칙은 아래쪽에 배치하는 것이 좋습니다.

Q3. ACL을 잘못 설정하면 어떤 문제가 발생할 수 있나요?

A3. 허용되지 않은 사용자가 중요한 자원에 접근하거나 합법적인 사용자가 자원에 접근하지 못하는 문제가 발생할 수 있습니다, 네트워크 트래픽 필터링이 제대로 되지 않아 DoS 공격에 취약해질 수 있습니다.

마무리

ACL은 정보 보안의 핵심 개념이며, 정보처리기사 시험에서도 중요한 부분입니다, 꼼꼼한 학습과 실습을 통해 ACL을 완벽하게 이해하고 시험에 자신감을 가지시길 바랍니다, 궁금한 점은 언제든지 질문해주세요.